DNS欺骗攻击有哪些方式?

时间:2026-03-13 10:02:56 来源:51DNS.COM

在数字化办公与日常网络访问愈发频繁的当下,网络安全威胁如影随形,DNS欺骗攻击便是其中较为隐蔽且危害较大的一类。相信大家也有遭遇过明明输入了正确网址,却跳转到陌生钓鱼网站的情况,而这就是DNS欺骗攻击在作祟。这类攻击会篡改域名解析结果,将用户引导至恶意站点,进而窃取账号密码、植入恶意程序,给个人隐私与财产安全带来极大威胁。那么,到底什么是DNS欺骗攻击?我们又该如何进行防范呢?

一、DNS欺骗攻击是什么?

DNS欺骗攻击又称域名欺骗攻击,本质上是一种网络攻击手段,通过篡改DNS解析系统的正常流程,让用户的域名请求得到错误的IP地址返回,从而被引导至攻击者预设的恶意网站。简单来说,就是DNS服务器被“忽悠”了,或者用户的解析请求被中途拦截篡改,导致原本正确的域名指向了错误的地址。

二、DNS欺骗攻击会造成什么影响?

遭遇DNS欺骗攻击后,最直观的感受是访问正常网站却跳转到陌生页面,这些页面通常是仿冒的钓鱼网站,会模仿正规平台的登录界面骗取用户账号密码。此外,恶意站点还可能自动下载植入木马病毒,窃取用户设备中的隐私数据,甚至控制用户设备发起进一步攻击,给个人和企业都可能造成严重的财产损失与数据泄露风险。

三、DNS欺骗攻击有哪些方式?

1、本地缓存中毒攻击:这类攻击针对用户终端的本地DNS缓存,攻击者通过恶意程序或钓鱼链接,在用户设备中植入错误的域名解析缓存。当用户再次访问该域名时,终端会直接使用本地缓存的错误IP,无需向DNS服务器发起请求,攻击隐蔽性较强。

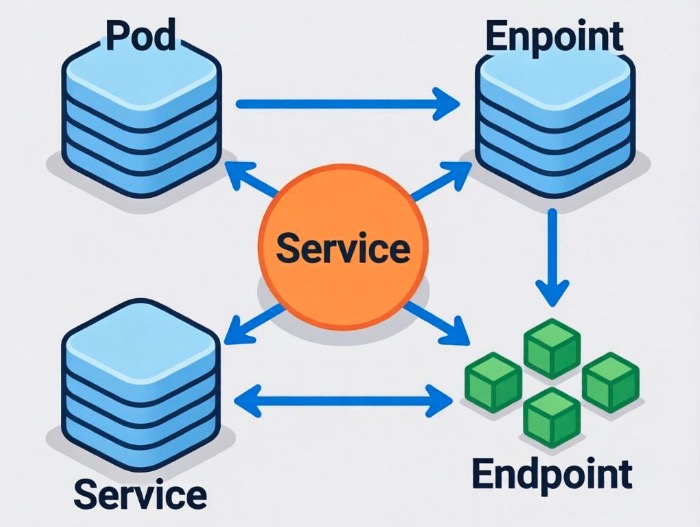

2、DNS服务器缓存中毒攻击:攻击者会向DNS服务器发送大量伪造的解析响应包,利用DNS协议缺乏身份验证的缺陷,让DNS服务器错误地将恶意IP与对应域名绑定并缓存。当其他用户向该服务器发起该域名的解析请求时,服务器就会返回错误的IP地址,导致批量用户被引导至恶意站点。

3、中间人拦截攻击:在用户终端与DNS服务器的通信过程中,攻击者通过ARP欺骗等手段,成为两者之间的“中间人”,拦截用户发送的DNS请求,然后返回伪造的解析结果。这种攻击通常发生在未加密的局域网环境中,比如公共WiFi场景下,用户很难察觉通信过程已被篡改。

4、虚假DNS服务器攻击:攻击者搭建虚假的DNS服务器,并通过网络手段诱导用户设备使用该服务器。当用户向虚假服务器发起域名解析请求时,服务器会直接返回预先设置好的恶意IP,将用户引导至指定的恶意站点。

四、DNS欺骗攻击要如何防范?

1、使用加密的DNS服务:传统DNS协议使用未加密的UDP传输,数据容易被拦截篡改。现在很多公共DNS服务支持DNS over HTTPS或DNS over TLS加密协议,能够对域名解析请求与响应进行加密传输,有效防止中间人拦截攻击,提升解析过程的安全性。

2、定期清理本地DNS缓存:用户可以定期清理终端设备的本地DNS缓存,避免缓存中留存错误的解析信息。不同操作系统清理缓存的方式不同,比如Windows系统可通过命令行输入ipconfig /flushdns完成,Mac系统则可使用sudo dscacheutil -flushcache命令。

3、选择安全可信的网络环境:在公共WiFi场景下,网络环境复杂,容易成为DNS欺骗攻击的重灾区。建议尽量使用个人手机热点或经过认证的安全WiFi网络,避免连接陌生的免费公共WiFi,从源头上降低被攻击的概率。

4、安装专业的安全防护软件:正规的安全防护软件通常具备DNS欺骗攻击检测与拦截功能,能够实时监控域名解析流程,当发现异常解析请求或结果时,及时发出提醒并拦截恶意跳转,为设备提供额外的安全保障。

上一篇:网站域名注册有哪些流程?

下一篇:清除DNS缓存是什么意思?

DNS解析

DNS解析

DNS加速

DNS加速

SSL证书

SSL证书

等保合规

等保合规

IPv6转换

IPv6转换

闽公网安备 35021102000564号

闽公网安备 35021102000564号