DNS隧道攻击

攻击流程通常为:攻击者控制的客户端(僵尸主机)将待传输数据编码后,以DNS查询请求的形式发送至攻击者搭建的恶意DNS服务器;恶意DNS服务器解码数据并返回响应,形成双向通信隧道。常见攻击场景包括:内网穿透、命令执行、数据渗漏。

防范措施需从多维度入手:部署专业DNS防护设备,监控异常DNS流量;限制DNS服务器的递归查询权限,避免被用作攻击跳板;开启DNSSEC协议,验证DNS响应的合法性;定期审计内

DNS隧道攻击要怎么防护?

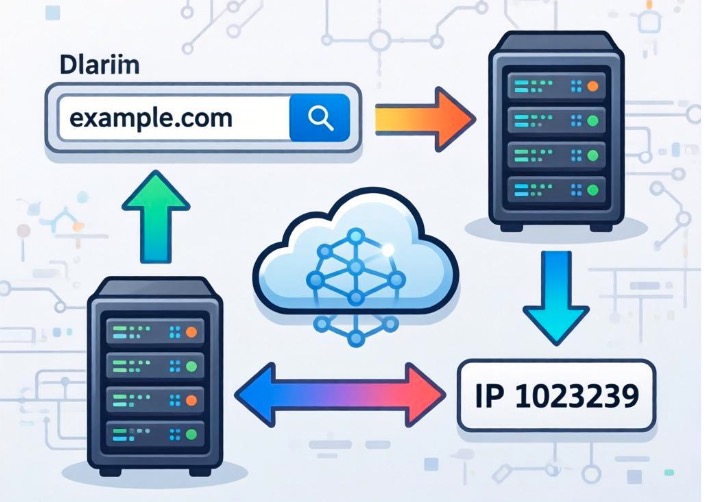

DNS作为互联网的核心基础设施,负责域名与IP的解析转换,却因天然穿透防火墙的特性,成为黑客攻击的隐蔽通道。DNS隧道攻击通过将恶意数据伪装成合法DNS查询/响应,绕过传统安全防护,实现数据窃取、远程控制等恶意行为,已成为APT攻击、僵尸网络控制的主流手段。

DNS隧道攻击怎么防护?

DNS隧道攻击怎么防护?DNS隧道攻击防护需综合施策,包括加强DNS流量监控与异常检测,实施深度数据包检查,应用防火墙与安全策略限制非法DNS活动,部署DNSSEC提升域名系统安全性,并加强用户安全教育与意识,共同构建安全网络环境。

最新发布

阅读推荐

闽公网安备 35021102000564号

闽公网安备 35021102000564号