中美研究人员:DNS流量可被劫持并操纵

时间:2018-08-23 10:17:57 来源:51DNS.COM

清华大学和得克萨斯州大学达拉斯分校的最新研究表明,使用TCP协议传输的比例虽小但很重要的一部分DNS查询,可被黑客窃听。

该研究团队由中国的刘保军(清华大学博士研究生)、陆超逸(清华大学研究生)、段海新(蓝莲花战队创始人,清华大学网络与信息安全实验室主任)、刘莹(清华大学网络科学与网络空间研究院博士生导师)、杨敏(复旦大学教授),以及美国的IEEE会员李周(ZhouLi)和得克萨斯大学达拉斯分校计算机科学系副教授郝爽(ShuangHao)组成。研究成果发表在第27届Usenix安全研讨会会议论文上,论文名称《谁在回复我的查询:理解并描述DNS解析路径拦截》。

一、研究方法与核心发现

研究人员设置了经过充分训练的系统来评估DNS拦截,审查了全球范围内约14.9万个住宅IP和蜂窝IP地址。软件和浏览器要使用DNS查询来解析IP地址和域名,但因为DNSSEC和DNS-over-HTTPS之类DNS流量保护标准的消极实现和惫懒采用,DNS查询确实很不安全。

DNS安全保护标准的作用与现状

1、DNSSEC协议:目的是防止黑客篡改所拦截到的域名搜索,对查询结果进行数字签名,检测到伪造时会通报给使用该协议的软件。

2、DNS-over-TLS和DNS-over-HTTPS:除防止篡改外,还会加密查询,避免恶意入侵者识别用户访问的站点。

3、采纳现状:这些安全保护标准并未得到全面采纳,DNS流量既未被加密,也未经验证,容易被窥探,网络罪犯可利用该漏洞将用户重定向到带毒虚假网站,不利于用户隐私保护。

用户层面的问题

用户自身不了解DNS查询的错综复杂,易被网络罪犯利用。实际上,用户可手动选择DNS解析服务器(如谷歌公共DNS:8.8.8.8;Cloudflare的DNS:1.1.1.1),但多数人会默认使用互联网服务提供商(ISP)提供的DNS解析服务器。

具体拦截数据

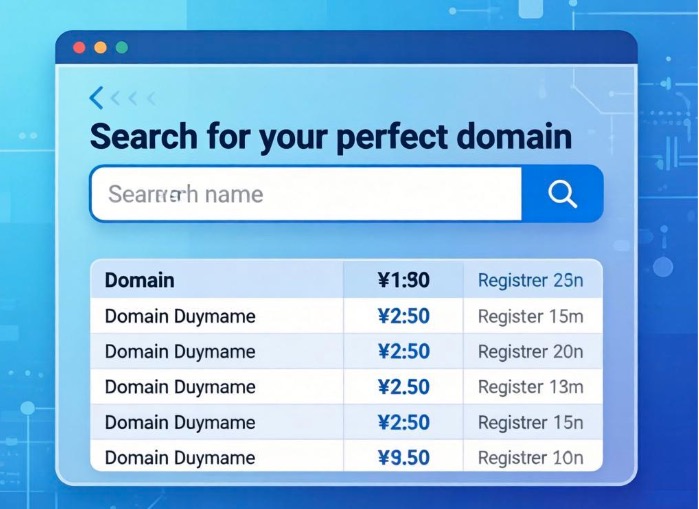

该团队通过注册域名研究DNS查询保护的动态变化,并在秘密拦截DNS流量的特定DNS解析服务器上搜索被骗网络用户的IP地址。结果显示:

1、3,047个服务提供商中有259个被检测出存在DNS查询拦截动作。

2、谷歌公共DNS的UDP查询数据包中约27.9%遭到拦截,TCP支持的数据传输则有7.9%被拦截。

3、中国提供商是此类拦截的首要助力者。

4、有82个自治系统(AS)在拦截超过90%的发往谷歌公共DNS的查询,例如AS9808(广东移动)篡改谷歌公共DNS的8个响应回复,指向推广中国移动某App的门户网站。

二、DNS的重要性与风险影响

1、DNS为互联网应用提供关键服务,几乎每个互联网连接都要用到DNS查询,而该研究显示DNS查询可被拦截并恶意使用。因安全保护标准未被恰当采用,用户隐私暴露在巨大风险之中。

2、每个通过浏览器访问网页的用户都要用到DNS查询(将域名翻译成IP地址),若数据未加密,网络罪犯可跟踪用户浏览习惯,获取业余爱好、兴趣和日常工作等私密信息。

3、这些信息可能被用于敲诈勒索,更常见的是用于目标侦察,为鱼叉式网络钓鱼攻击等个性化攻击提供针对性信息。

建议与呼吁

所有系统在初始设计中都必须实现加密。研究揭示,个人数据加密仍未成为大多数公司企业的首要工作,但这是必须立即解决的问题。或许企业尚未将DNS查询视为潜在攻击途径,但若情况如此,仍有多少其他数据相关过程未受保护?网络中的任意节点(云端、数据中心、终端),数据加密都应是必需的规定动作。

DNS解析

DNS解析

DNS加速

DNS加速

SSL证书

SSL证书

等保合规

等保合规

IPv6转换

IPv6转换

闽公网安备 35021102000564号

闽公网安备 35021102000564号